MS Office Feature DDE – Fluch oder Segen?

Zielgruppe dieser Angriffsmethode sind, so wie viele andere Dokument basierte Angriffe, des Öfteren Personalabteilungen in Unternehmen. Dies bedeutet nicht, dass die Abteilungen schlecht geschult sind, vielmehr werden die Angriffe trickreicher.

Fangen wir direkt an mit, was ist DDE?

DDE (Dynamic Data Exchange) ist ein Feature von Microsoft Office Produkten. Es ist ein Protokoll, welches den Austausch von dynamischen Daten und Nachrichten zwischen verschiedenen Programmen unterstützt, wie beispielsweise zwischen MS Word und MS Excel (wenn Word eine Tabelle hat, welche automatisch Updates durch das verbundenen Excel Dokument bekommt).

Demzufolge darf DDE Programme ausführen und genau hier baut dann der Angriff auf.

Eine ausführliche Erklärung finden Sie bei Microsoft.

Wieso ist dieser Angriff gefährlich?

Versuchen wir uns den Angriff zu visualisieren…

Stellen Sie sich ein Word Dokument vor, welches als eine Bewerbung in einer Firma eingeht. Die Personalabteilung ist geschult und weiß ganz genau, dass die Macros schön deaktiviert bleiben sollten. Was die Abteilung allerdings nicht weiß ist, dass dieser Angriff gar keine Macros benötigt, um bedrohlich zu werden.

Viele werden sich nun fragen: Hmm? Keine Macros? Wie soll das funktionieren?

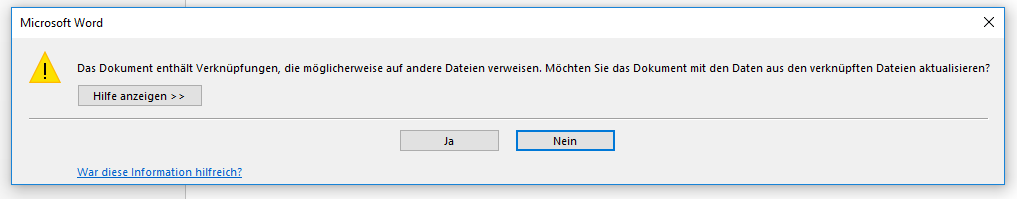

Nun… Dieser Angriff ist etwas raffinierter als seine Kollegen. Nach dem Öffnen des Dokuments erscheint ein Pop-up, welches den Nutzer aufklärt, dass dieses Dokument eine Verlinkung zu anderen Dateien hat und diese leider erst angezeigt werden können, wenn er diese geschwind laden dürfte. Viele Nutzer wären natürlich so freundlich nach dem Lesen auf ‘Ja‘ zu klicken.

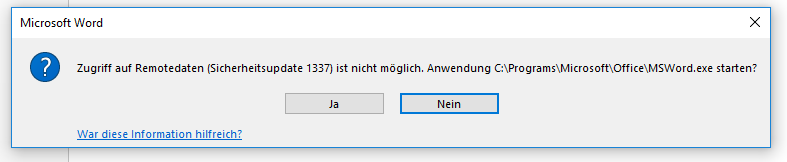

Als nächstes erscheint ein weiteres seltsames Pop-up, dieses kann mit etwas Mühe vom Angreifer so lauten: „Zugriff auf (Sicherheitsupdate XY) ist/sind nicht möglich. Möchten Sie die Anwendung Microsoft Word starten?“

Wer bereits so weit ist, denkt sich „Klar will ich das!“ und klickt ganz bescheiden auf ‘Ja‘.

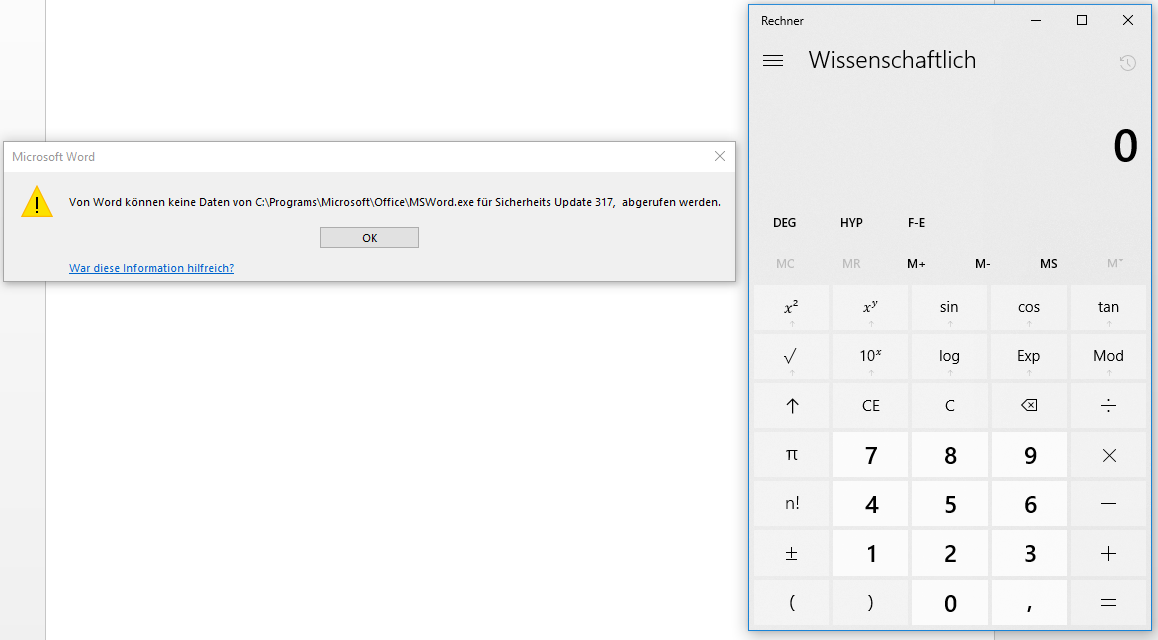

Der Nutzer kann nun ohne weitere Verzögerungen das Dokument öffnen und lesen und oder bearbeiten. Dieser Person ist leider nicht bewusst, dass dieses Dokument “infiziert“ war und nun sehr wahrscheinlich eine Reverse Shell für den Angreifer geöffnet hat. Das bedeutet, der Angreifer ist nun in der Lage im internen Netz des Unternehmens zu geistern und potenzielle Ziele zu erfassen, welche den größten Gewinn abwerfen könnten.

In unserem Fall ist er nicht schädlich und führt calc.exe aus.

Dieser Angriff wird oft, aber nicht immer von Anti Virus Programmen erkannt.

Kann ich mich dagegen Schützen?

Natürlich kann man sich schützen.

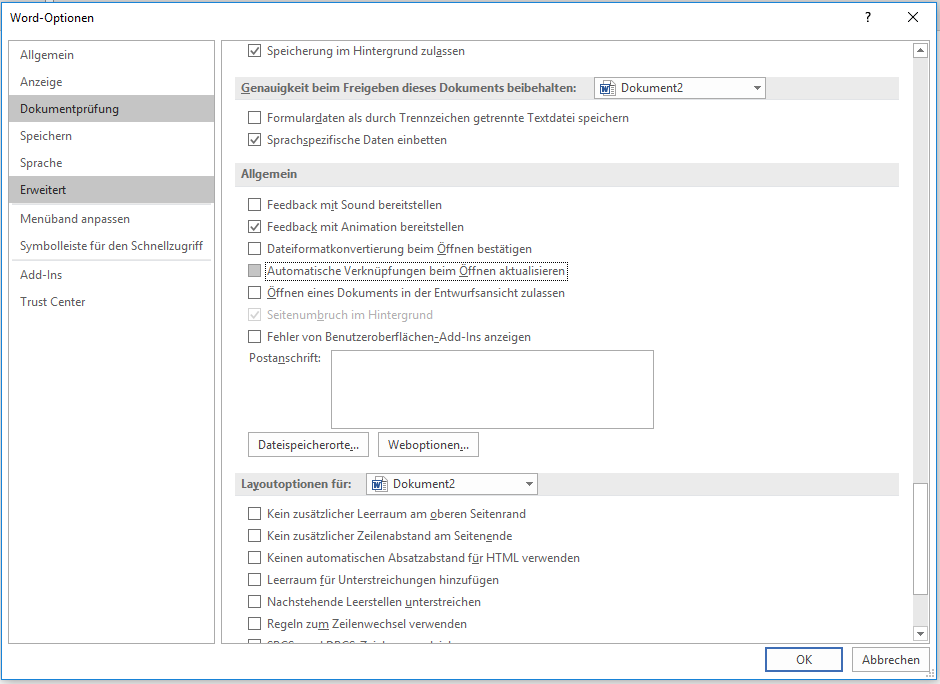

Unter MS Word 2016:

Datei > Optionen > Erweitert > Automatische Verknüpfungen beim Öffnen aktualisieren den Haken entfernen.

Eine Netzsegmentierung innerhalb des Unternehmens dürfte ebenfalls eine Schadensbegrenzung sein.

Wie immer hilft auch hier ein Update. Mit dem Sicherheitsupdate im Dezember 2017 genannt „Microsoft ADV170021: Microsoft Office Defense in Depth Update“ wird das DDE Protokoll auf „Kommunikation nur mit laufenden Programmen zulassen“ gestellt. Es ist keine dauerhafte Lösung, aber es ist ein Schritt in Richtung Sicherheit.

Das Update setzt den Registrywert unter :

HKEY_CURRENT_USER\Software\Microsoft\Office\<VERSION>\Excel\Security\AllowDDE = 1

auf 1.

Wenn Sie DDE in anderen Office Produkten blockieren möchten, folgen Sie dem detaillierten Microsoft Link.

Quelle: Microsoft Security Advisory 4053440

Bitte nochmal kurz und prägnant…

Dieser Angriff ist kein Macro basierter Angriff. MS Word hat das Protokoll DDE, um zwischen den Anwendungen Datenaustausch zu ermöglichen. Dieses Feature macht sich der Angreifer zunutze und kann dadurch eine eingebaute Command execution durchführen. Beim Öffnen wird eine Benutzerinteraktion benötigt, um den Angriff erfolgreich auszunutzen. Ist der Benutzer ein Ja-Sager und DDE ist aktiviert, dann ist der Angriff erfolgreich.