Sophos Sandstorm – Sandboxing unter der Lupe

Was ist Sophos Sandstorm?

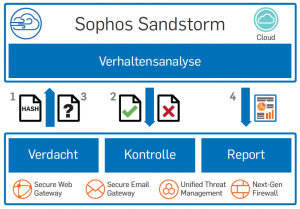

Sophos Sandstorm ist eine klassische Sandbox Lösung. Das bedeutet, dass eine potentielle Bedrohung dadurch verhindert wird, dass eine Datei in einer isolierten Umgebung ausgeführt und analysiert wird. Das Ergebnis wird dann bewertet und die Datei entweder als schadhaft oder sauber eingestuft.

Sophos hat diesen Mechanismus für seine Web Protection und für die Mail Protection implementiert. Das bedeutet, dass verdächtige Anhänge in Emails sowie verdächtige Downloads geprüft werden. Sophos bewertet Unbekanntes grundsätzlich als verdächtig. Dies passiert über einen normalen Signaturalgorhythmus, wie bei Virenscannern auch. Ist eine Signatur nicht bekannt, so ist die Datei verdächtig und wird gescannt.

Sophos Sandstorm aus kaufmännischer Sicht ist eine weitere Subscription für Ihre UTM.

Sophos Sandstrom aus technischer Sicht ist nichts anderes als eine riesige Virtualisierungsfarm in einem Datencenter, auf dem dann die Datei ausgeführt und analysiert wird.

Der Testaufbau der TO?

Intern haben wir Sophos Sandstorm eingehend getestet. Dazu haben wir eine virtuelle Umgebung erzeugt, in der eine Sophos UTM als Gateway dient. Hinter dieser UTM befindet sich ein Emailserver und einige Clients zum Testen. Diese Clients verwenden die UTM als Web- und als Mailproxy.

Als Bedrohung gilt eine Datei, die Sophos nicht via Signatur als sauber einstufen kann. Also genügt es im Grunde schon, mit einem Hex-Editor Dateien, wie zum Beispiel den Windows Taschenrechner, den Texteditor oder ähnliches zu modifizieren. Damit ändert sich die Signatur und Sophos schickt die verdächtige Datei beim Download von einem Webserver oder bei Erhalt via Email durch seine Sandbox.

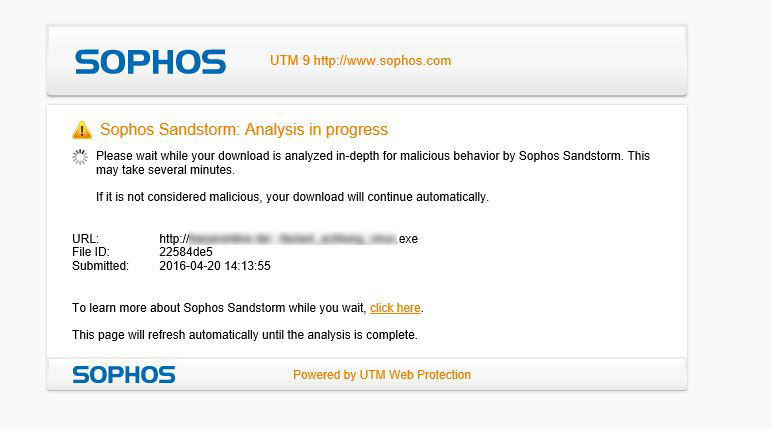

Der Benutzer bekommt dann zum Beispiel im Browser angezeigt, dass seine Datei zur Verhaltensanalyse zu Sophos gesendet wurde.

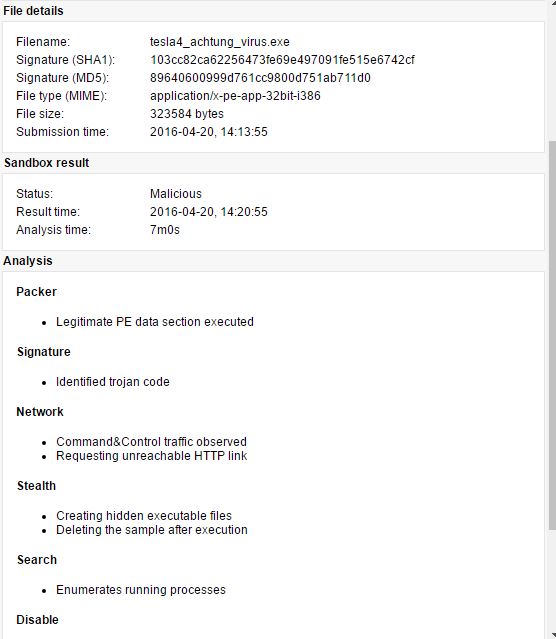

Klickt der Benutzer nun auf den Link kann er sich Details zur Analyse betrachten.

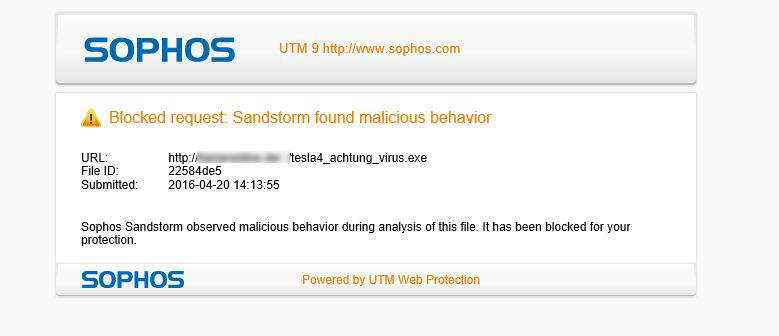

Zuletzt bekommt der Benutzer dann eine Auswertung, und entweder den Download zur Verfügung gestellt oder nicht.

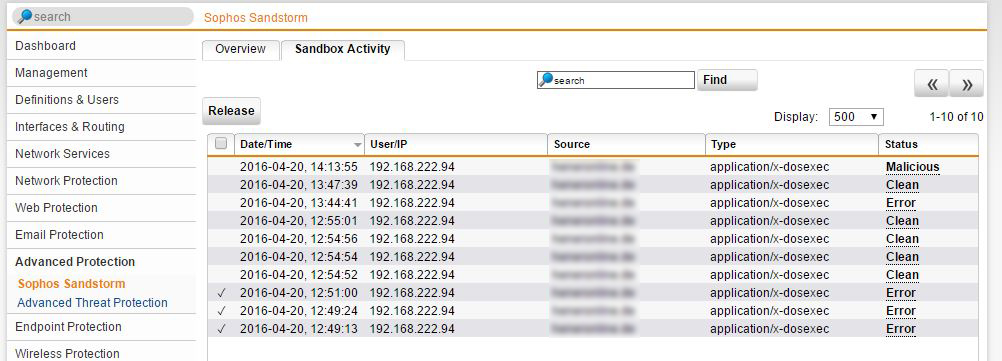

Der Administrator hat eine Übersicht über die Scanvorgänge und ihre Ergebnisse:

Was gilt es zu beachten?

Wie jeder Sandbox-Mechanismus bietet auch Sandstorm nicht die 100% Sicherheit vor Viren und anderen Bedrohungen. Technisch fortgeschrittene Viren und Ransomware erkennen, ob sie in einer Sandbox ausgeführt werden und führen dann keinen Schadcode aus. Das macht es unheimlich schwer für die Sandbox schadhaftes Verhalten zu erkennen, um die Datei dann zu blockieren. Diese Einschränkung ist herstellerunabhängig.

Sophos gibt eine mittlere Erkennungsdauer von 5-10 Minuten an. Der Praxistest hat gezeigt, dass es hier auch zu längerer Verzögerung kommen kann, bis Sie Ihren Download oder die Email in Empfang nehmen können.

Desweiteren ist darauf zu achten, dass Sandboxing im Webproxy nur dann Sinn ergibt, wenn man den HTTPS Traffic ebenfalls aufbricht und analysiert. Sonst würden Dateien, die über https Seiten heruntergeladen werden nicht analysiert.

Außerdem gibt es momentan noch einen Bug, der es unmöglich macht ZIP Dateien zu analysieren. Dieser Bug ist beim Hersteller bekannt. Wir halten weiter Ausschau nach dem Fix mit der ID „NUTM-3505“, der dieses Problem adressiert.

Update:

Es handelt sich bei dem Bug NUTM 3505 nicht um das Ausbleiben des Scans einer ZIP Datei, sondern eher darum, dass eine Whitelist Regel den Scan eines bestimmten Dateityps innerhalb einer ZIP Datei aushebeln könnte. Der Hersteller arbeitet mit Hochdruck an dem Problem. Eine Erläuterung findet man weiter unten in den Kommentaren.

Es ist sehr wichtig zu beachten, dass diese Daten in einem Datencenter gescannt werden. Die DNS Forwarder Ihrer UTM bestimmen hierbei die Lokation des Datencenter. Haben Sie europäische DNS Forwarder (zum Beispiel Deutsche Telekom), so landen die Daten in einem europäischen Datencenter. Haben Sie amerikanische Forwarder (zum Beispiel Google 8.8.8.8 und 8.8.4.4), so landen die Daten in einem amerikanischen Datencenter. Es gibt Stand heute keine Möglichkeit dieses Verhalten zu konfigurieren oder ein Datencenter Ihrer Wahl auszusuchen.

Fazit!

IT-Security ist ein Gesamtkonzept, von dem Sophos Sandstorm ein Teil sein kann. Das Sicherheitsniveau steigt durch die Verwendung von Sophos Sandstorm sicherlich an, macht Sie jedoch nicht immun gegen alle Angriffe.

Technisch hat Sophos Sandstorm auf jeden Fall durch die gute Erkennungsrate überzeugt.

Ich empfehle jedem der bereits eine Sophos UTM einsetzt, darüber nachzudenken, die Sandstorm Subscription zu ergänzen.

Hi,

das: „Also genügt es im Grunde schon, mit einem Hex-Editor Dateien, wie zum Beispiel den Windows Taschenrechner, den Texteditor oder ähnliches zu modifizieren. “ bekomme ich trotz zahlreicher Versuche nicht hin. Ich möchte gerne auch die Sandstorm-Funktionalität auf unserer Sophos SG testen. Wie genau muß ich die Dateien modifizieren? Ich habe einfach wahllos Text per Hex-Editor eingefügt, besonders am Anfang und am Ende der Dateien…

Danke im Voraus für eine kurze Info. 🙂

Vielen Dank für diesen sehr guten Blog Eintrag, es freut uns das Sophos Sandstorm ihnen gefallen hat. Leider hat sich in den Eintrag ein kleines Missverständnis eingeschlichen. Der angesprochene Bug „NUTM-3505“ betrifft nicht Sophos Sandstorm.

Sophos Sandstorm analysiert auch ZIP Archive, so lange sich innerhalb des Archivs eine unterstützte Datei befindet. Sollte also zum Beispiel eine .exe oder ein .doc mit Macros innerhalb eines ZIP Archives vorliegen wird dies analysiert.

Bei dem angesprochenen Bug „NUTM-3505“ handelt es sich um ein Problem mit unserem MIME-Type Whitelisting and Blacklisting, bei dem es zu nicht gewünschten Wechselwirkungen kommen kann. Sollte zum Beispiel ZIP Archive auf der Blacklist gesetzt sein und DOC Dateien auf der Whitelist so würde eine DOC Datei innerhalb eines ZIP Archives nicht blockiert werden, obwohl ZIP Archive über das Blacklisting generell blockiert werden sollten.

An der Behebung dieses Problems wird noch gearbeitet, es hat jedoch nichts mit der Analyse von Sophos Sandstorm zu tun.

Jan Weber

– Product Manager NSG, Sophos

Hallo Herr Weber,

und vielen Dank für die Richtigstellung und die ausführliche Erklärung, wo das Problem liegt und wie es sich auswirken kann. Gerne habe ich natürlich, wie telefonisch besprochen die Passage angepasst.

Ich freue mich darauf Ihren Bugfix sehr bald evaluieren zu können, damit wir da einen Haken dran bekommen.

Patrick Hener

– IT Security Consultant, Thinking Objects