Was ist eigentlich ein Vulnerability Scan?

Was ist ein Vulnerability Scan und warum sollte er regelmäßig durchgeführt werden?

Allein im Kalenderjahr 2017 wurden mehr als 14.000 Schwachstellen – so viele wie noch nie zuvor – veröffentlicht. Das sind mehr Schwachstellen als 2015 und 2016 zusammen! Und bereits die ersten Wochen in 2018 deuten auf weiteren Anstieg hin.

Werden Schwachstellen nicht rechtzeitig beseitigt, entstehen Risiken mit nicht abschätzbaren Auswirkungen. Der Zeitraum zwischen Entdeckung der Schwachstelle bis hin zur Installation des Patches bietet ein großes Gefahrenpotenzial. Mit regelmäßigen, automatischen Schwachstellen-Scans kann dieses Potenzial drastisch verringert werden.

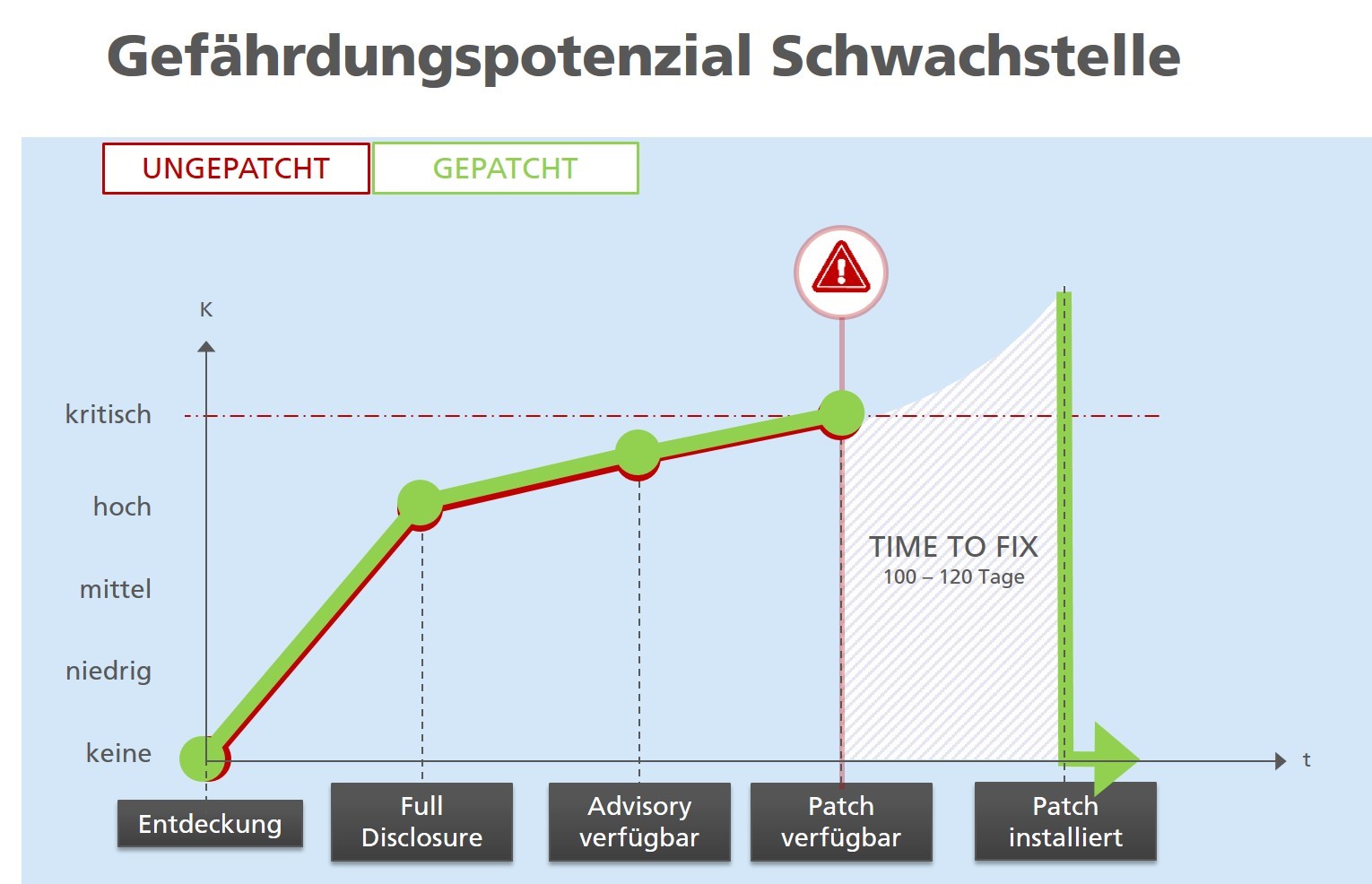

Der Lebenszyklus und damit die zeitliche Abfolge und Kritikalität einer Schwachstelle hängt stark von Verhalten und Motivation des Entdeckers sowie von der Reaktion des Herstellers ab. So kann der Entdecker der Schwachstelle diese entweder für seine Zwecke ausnutzen oder die Schwachstelle direkt melden. Die Meldung erfolgt dann entweder direkt an den Hersteller, welcher die Schwachstelle durch das Angebot von Patches schließen kann oder die Schwachstelle wird der breiten Öffentlichkeit bekannt. Letzteres spielt natürlich auch Personen in die Hände, die die Schwachstelle ausnutzen wollen. Denn je nachdem wie kritisch der Hersteller die Schwachstelle bewertet und wie komplex der Patch ist, umso mehr Zeit vergeht, bis der Patch zur Verfügung steht und die Schwachstelle geschlossen werden kann.

Lebenszyklus einer Schwachstelle

- Entdeckung: die Schwachstelle wird durch Dritten entdeckt und untersucht

- Full Disclosure: der Entdecker veröffentlicht sämtliche Informationen

- Advisory verfügbar: der Hersteller veröffentlicht eine Schwachstellen-Warnung (Patch ist noch nicht verfügbar, oft mit Workarounds oder Hinweisen zur Schadensbegrenzung)

- Patch verfügbar: das Risiko steigt weiter, weil die Angreifer nun mit Analyse des Patch noch mehr Details und Angriffsvektoren identifizieren können

- Patch installiert: durchschnittlich dauert es 100-120 Tage bis der Patch installiert wird („time to fix“)

Durch die zuverlässige regelmäßige Risikoeinschätzung, die der Schwachstellen-Scan ermöglicht, wird eine Transparenz zu Risiken erreicht, die die Erkennungs- und Reaktionszeiträume auf ein Minimum reduziert.

Welche Auswirkung eine unentdeckte und ungepatchte Schwachstelle hat, mussten bereits Firmen wie Beiersdorf und Mondelez erleben.

Warum reicht es nicht 2x im Jahr einen Penetrationstest zu machen?

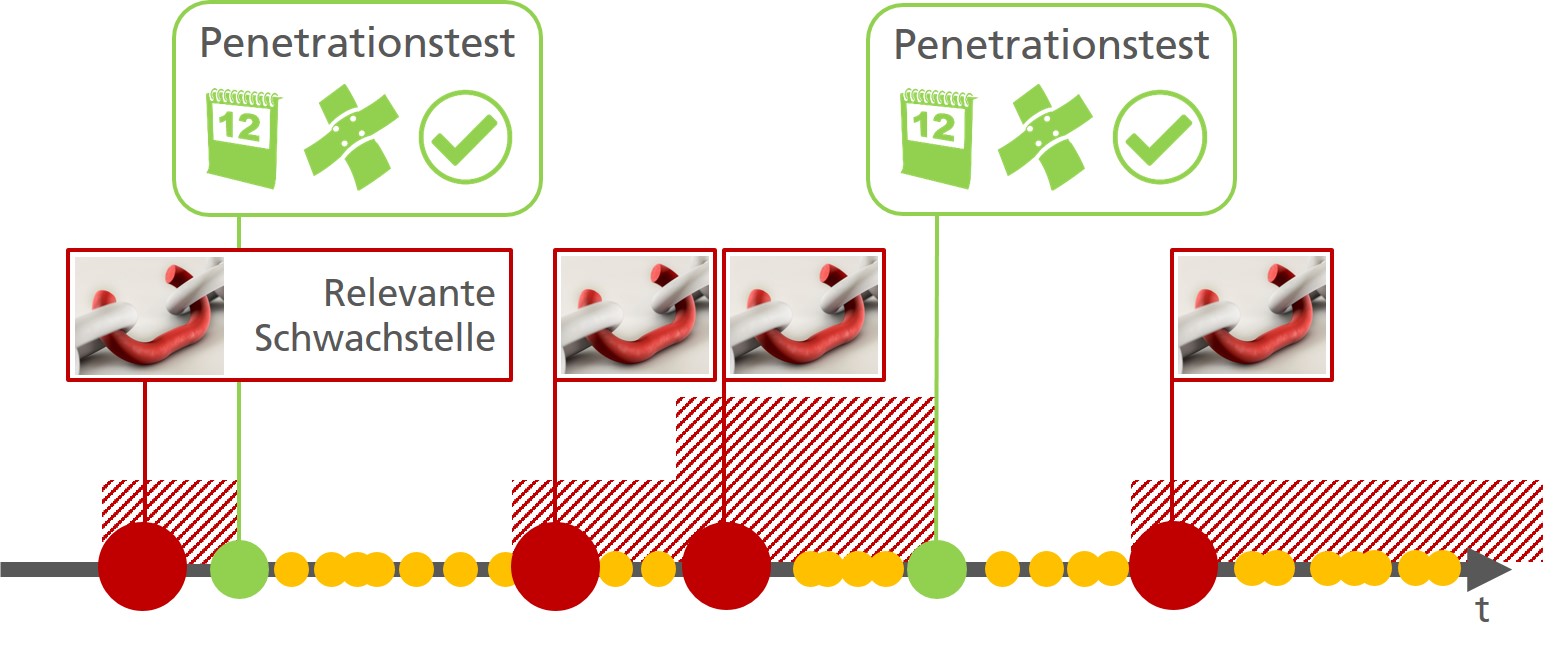

Nicht jede Schwachstelle gefährdet natürlich die eigene Infrastruktur. Es gibt jedoch relevante Schwachstellen, die ein Risiko darstellen. Daher sorgt man vor und macht regelmäßige Penetrationstests. Zu festgelegten Zeitpunkten, beispielsweise alle 6 Monate, identifiziert man die zu patchenden Systeme und das Risiko ist beseitigt.

Das Problem bei dieser Vorgehensweise: Die auftretenden Schwachstellen richten sich nicht nach der Taktung der Penetrationstests. Folgende Grafik verdeutlicht die Herausforderung:

Bei der ersten Markierung war das Risiko von kurzer Dauer, da der Penetrationstest zufällig direkt nach Erscheinen einer relevanten Schwachstelle durchgeführt wurde. Ab diesem Zeitpunkt sind alle neu erscheinenden relevanten Schwachstellen ein Risiko, welches erst Wochen und Monate, im extremsten Fall ein halbes Jahr später behoben wird.

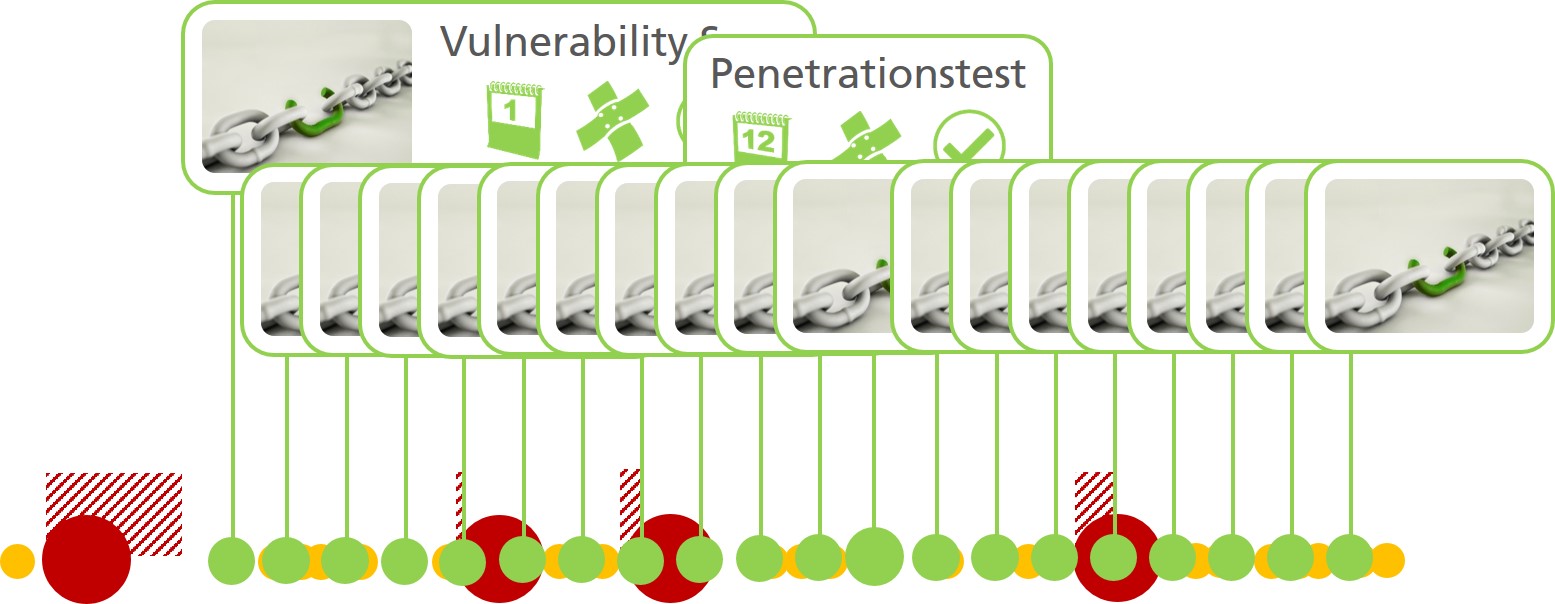

Wie kann die Zeit bis zum nächsten Penetrationstest überbrückt werden? Richtig: Mit einem regelmäßigen, in kurzen Zeitabständen stattfindenden Schwachstellen-Scan. Bei einem Schwachstellen-Scan werden als Vorbereitung die betriebskritischen Systeme und Dienste identifiziert, wobei auch Sicherheitswarnungen und Herstellermeldungen beachtet werden. Im Anschluss beginnt das Prüfen auf Schwachstellen. Werden Schwachstellen identifiziert, so erfolgt ein Bericht. Daraufhin werden Maßnahmen zur Beseitigung der Schwachstellen angeboten, sodass die Sicherheitslücken geschlossen werden können. So entsteht eine durchgehende Transparenz zu Risiken und es vergehen statt Monaten nur wenige Tage bis eine entdeckte Schwachstelle geschlossen werden kann.

Trotzdem ersetzt der Schwachstellen-Scan den Penetrationstest nicht, da ein Penetrationstest komplexer und breiter durchgeführt wird, als der möglicherweise sogar automatisiert ablaufende Vulnerability Scan, der eher auf vorgefertigten Listen und Sicherheitswarnungen basiert.

Welchen Unterschied gibt es bei der Managed Variante?

Um einen regelmäßigen Vulnerability Scan durchzuführen, bedarf es der entsprechenden humanen und zeitlichen Ressourcen. Sind diese kurz- oder langfristig nicht verfügbar oder anderweitig eingeplant, so gibt es die Möglichkeit einen Managed Vulnerability Scan Service (beispielsweise von der Thinking Objects) in Anspruch zu nehmen.

Die Managed Variante ist eine Art Rundum-sorglos-Paket und kommt mit einer Reihe von Vorteilen, wie einem Start-Setup und –Inventarisierung, einem Reporting mit dedizierten Handlungsempfehlungen, Experten-Know-how, regelmäßigen automatisierten Intervallscans, die unbeeinflusst von Urlaubs- oder Krankheitszeiten sind, sowie einer regelmäßigen Prüfung der Fortschritte.

Fazit

Welche Variante des Vulnerability Scans sinnvoll ist, ist von Unternehmen zu Unternehmen unterschiedlich und beruht vor allem auf den zur Verfügung stehenden Ressourcen.

Nichtsdestoweniger sind sowohl der Vulnerability Scan, ob als Managed-Variante oder in der Standard-Ausführung, als auch der Penetrationstest unerlässlich für die Sicherheit der internen IT und damit dem reibungslosen und störungsfreien Betriebsablaufs.

In einem folgenden Beitrag werden meine Kollegen genauer auf die Vorteile und den Ablauf des Managed Vulnerability Scan Services eingehen, also: dranbleiben!

Sehen Sie sich auch unser Video zum Thema „Managed Vulnerability Scan Service – Was ist das?“ an:

Weitere Videos rund um die Themen IT-Security finden Sie auf unserem Youtube-Kanal.

3 Kommentare